Access Control List چیست؟

Access Control List چیست؟

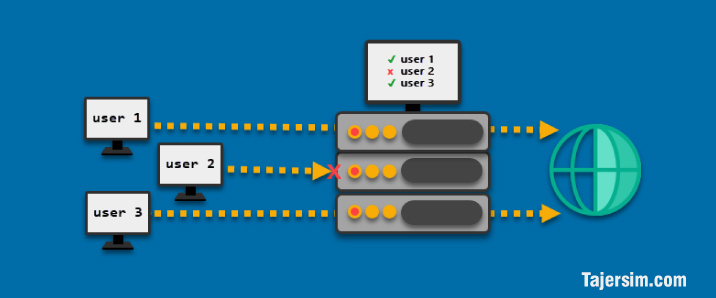

Access Control List چیست؟ لیست کنترل دسترسی (Access Control List – ACL) یکی از ابزارهای مهم در امنیت شبکه و سیستمهای اطلاعاتی است که برای مدیریت سطح دسترسی کاربران و دستگاهها به منابع مختلف استفاده میشود. ACL به مدیران شبکه امکان میدهد که سطح مجاز تعامل کاربران با دادهها و سرویسها را مشخص کنند و از دسترسی غیرمجاز جلوگیری نمایند. در این مقاله، به بررسی مفهوم ACL، انواع آن، کاربردها، مزایا و چالشهای مربوط به آن خواهیم پرداخت.

مفهوم ACL

لیست کنترل دسترسی مجموعهای از قوانین است که تعیین میکند چه کسی (یا چه چیزی) میتواند به منابع شبکه یا سیستم دسترسی داشته باشد و چه عملیاتی میتواند انجام دهد. این منابع میتوانند شامل فایلها، دایرکتوریها، دستگاههای سختافزاری، پایگاههای داده و سایر اجزای شبکه باشند.

ACL میتواند بر اساس دو نوع اصلی دسترسی را کنترل کند:

- کنترل دسترسی فایلها و سیستمهای عامل: در این روش، ACL مشخص میکند که کاربران چه سطحی از دسترسی (خواندن، نوشتن، اجرا، حذف) به فایلها و دایرکتوریهای سیستم دارند.

- کنترل دسترسی شبکه: در این روش، ACL تعیین میکند که چه بستههایی میتوانند از طریق فایروال، روتر یا سوئیچ عبور کنند و چه نوع ارتباطاتی مجاز هستند.

انواع ACL

ACLها را میتوان بر اساس نوع استفاده به دو دسته کلی تقسیم کرد:

1. ACL استاندارد (Standard ACL)

این نوع ACL فقط بر اساس آدرسهای IP مبدا تصمیمگیری میکند. در این روش، فقط تعیین میشود که آیا یک آدرس IP مشخص اجازه ارسال یا دریافت داده دارد یا خیر، اما نوع ترافیک و پورتها در نظر گرفته نمیشوند.

مثال یک ACL استاندارد در روتر سیسکو:

plaintext

access-list 10 permit 192.168.1.0 0.0.0.255

access-list 10 deny any

در این مثال، تمام دستگاههای شبکه با آدرس 192.168.1.0/24 اجازه عبور دارند، اما سایر آدرسها مسدود میشوند.

2. ACL توسعهیافته (Extended ACL)

این نوع ACL علاوه بر آدرس IP، میتواند بر اساس پروتکل (TCP، UDP، ICMP) و شماره پورت نیز تصمیمگیری کند. به این ترتیب، میتوان کنترل دقیقی روی انواع ترافیک اعمال کرد.

مثال یک ACL توسعهیافته در روتر سیسکو:

plaintext

access-list 100 permit tcp 192.168.1.0 0.0.0.255 any eq 80

access-list 100 deny ip any any

در این مثال، تنها ترافیک HTTP (پورت 80) از شبکه داخلی 192.168.1.0/24 مجاز است، و بقیه ترافیکها مسدود میشوند.

کاربردهای ACL

ACL در حوزههای مختلف امنیت و مدیریت شبکه کاربرد دارد، از جمله:

- مدیریت امنیت شبکه: جلوگیری از دسترسی غیرمجاز به شبکههای داخلی و دادههای حساس.

- کنترل دسترسی کاربران: تعیین اینکه کدام کاربران یا دستگاهها اجازه دسترسی به فایلها یا سیستمها را دارند.

- محدود کردن ترافیک غیرضروری: جلوگیری از ارسال یا دریافت ترافیک نامطلوب بهویژه در شبکههای گسترده.

- پیادهسازی سیاستهای امنیتی: اعمال قوانین خاص امنیتی برای بخشهای مختلف شبکه.

- افزایش کارایی شبکه: کاهش بار اضافی روی شبکه با مسدود کردن ترافیک غیرضروری.

مزایای استفاده از ACL

- افزایش امنیت شبکه: جلوگیری از دسترسیهای غیرمجاز به دادهها و سرویسها.

- مدیریت دقیقتر دسترسیها: امکان کنترل جزئیات دسترسی کاربران و دستگاهها.

- کاهش خطر حملات سایبری: جلوگیری از نفوذ بدافزارها و حملات مخرب مانند حملات DoS.

- بهینهسازی عملکرد شبکه: کاهش ترافیک ناخواسته و افزایش سرعت پردازش دادهها.

چالشهای ACL

با وجود مزایای متعدد، ACL با برخی چالشها و محدودیتها نیز مواجه است:

- مدیریت پیچیده: در شبکههای بزرگ، مدیریت و نگهداری ACLها میتواند پیچیده و زمانبر باشد.

- احتمال بروز خطاهای پیکربندی: اگر قوانین به درستی تعریف نشوند، ممکن است دسترسیهای مجاز نیز مسدود شوند.

- محدودیت در تطبیق با تغییرات شبکه: تغییرات مداوم در ساختار شبکه نیازمند بهروزرسانی مداوم ACLها است.

- افزایش بار پردازشی: استفاده از ACLهای پیچیده ممکن است باعث کاهش کارایی دستگاههای شبکه شود.

بهترین روشهای مدیریت ACL

برای اطمینان از کارایی و امنیت بالای ACL، رعایت بهترین روشهای زیر توصیه میشود:

- ایجاد مستندات دقیق: نگهداشتن مستندات از تمامی قوانین ACL برای مدیریت آسانتر.

- استفاده از گروههای کاربران و آدرسها: بهجای اعمال قوانین بر تکتک کاربران، از گروهبندیهای منطقی استفاده شود.

- بررسی و تست دورهای: بررسی منظم ACLها برای اطمینان از عملکرد صحیح و شناسایی مشکلات احتمالی.

- استفاده از ابزارهای مانیتورینگ: ابزارهایی مانند SIEM میتوانند به بررسی و تجزیهوتحلیل دسترسیهای ACL کمک کنند.

نتیجهگیری

لیست کنترل دسترسی (ACL) یکی از ابزارهای اساسی در امنیت شبکه و مدیریت دسترسی است که امکان تعیین سطح مجاز دسترسی کاربران و دستگاهها را فراهم میکند. با استفاده صحیح از ACL، میتوان امنیت شبکه را افزایش داد، ترافیک غیرضروری را محدود کرد و از حملات سایبری جلوگیری نمود. با این حال، مدیریت صحیح و بهروزرسانی مداوم ACLها برای جلوگیری از مشکلات اجرایی ضروری است.

دیدگاه های نامرتبط به مطلب تایید نخواهد شد.

از درج دیدگاه های تکراری پرهیز نمایید.